从零到一 网络安全自学之路——软硬件基础与黑客技术探索

在数字化浪潮席卷全球的今天,网络安全已成为个人隐私、企业资产乃至国家安全的重要屏障。而“黑客”这一充满神秘色彩的词汇,背后实则代表着对计算机系统深刻的理解与探索能力。对于有志于投身网络安全领域的学习者而言,通过自学掌握相关知识与技能,不仅是一条充满挑战的道路,更是一次对计算机软硬件核心原理的深度跋涉。

一、基石之筑:坚实的计算机软硬件基础

网络安全的根基,深植于对计算机系统运行机制的理解。自学之路,必先由此开始。

1. 硬件层面:理解机器的“躯体”

计算机并非抽象的黑箱,其硬件构成了所有运算与存储的物理基础。自学需了解:

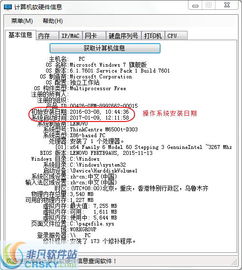

- 核心组件原理: 中央处理器(CPU)如何执行指令、内存(RAM)的临时存储机制、硬盘等存储设备的持久化数据管理。理解这些有助于洞悉数据在物理层面的流转与潜在风险点(如通过物理接触或侧信道攻击获取信息)。

- 网络硬件基础: 路由器、交换机、网卡等设备如何协同工作,构成网络通信的骨架。这是理解网络攻击路径(如ARP欺骗、MAC地址泛洪)的前提。

- 嵌入式与物联网安全: 随着物联网设备激增,了解微控制器、传感器等硬件的工作原理,对挖掘智能设备漏洞至关重要。

2. 软件层面:掌握系统的“灵魂”

软件驱动硬件,是网络攻击的主要目标与实施媒介。

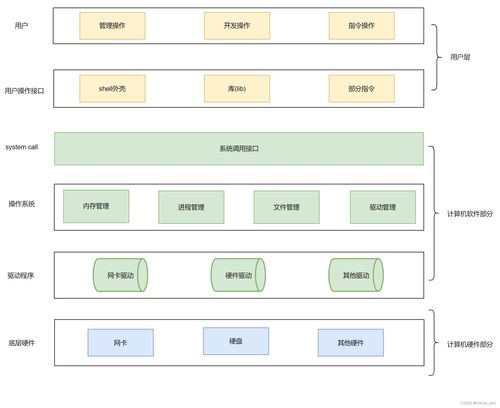

- 操作系统深度: 尤其需要精通如Linux/Windows操作系统的架构、进程管理、文件系统权限机制、服务与日志。Linux因其开源、高效及在服务器领域的统治地位,常成为自学者的首选实操环境。

- 编程语言能力: 这是将想法转化为工具的关键。Python因其简洁与强大的库支持(如Scapy, Requests),是自动化脚本、漏洞利用编写的利器;C/C++有助于理解内存管理、缓冲区溢出等底层漏洞;还需熟悉SQL以应对数据库安全,了解JavaScript以分析Web前端风险。

- 网络协议栈: 必须逐层吃透TCP/IP模型,从物理层到应用层。深刻理解HTTP/HTTPS、DNS、SMTP、FTP等协议的数据包结构、通信流程与常见弱点(如DNS劫持、中间人攻击)。

二、路径之探:系统化的网络安全与黑客技术自学框架

在夯实基础后,可以沿着一条清晰的路径,由浅入深地探索网络安全技术。这里的“黑客技术”特指以防御和提升系统安全性为目的的渗透测试与漏洞研究技能(即“白帽”或“道德黑客”)。

第一阶段:网络与系统安全入门

学习目标: 掌握信息收集、基础漏洞扫描与利用。

实践内容: 使用虚拟机构建隔离的实验环境(如VirtualBox + Kali Linux)。学习使用Nmap进行网络探测,Wireshark进行数据包分析,Nessus或OpenVAS进行漏洞扫描。理解并复现OWASP Top 10中的基础Web漏洞(如SQL注入、XSS)。

第二阶段:渗透测试方法学深入

学习目标: 遵循标准的渗透测试流程,进行系统化的安全评估。

实践内容: 学习PTES(渗透测试执行标准)或类似框架。掌握Metasploit等利用框架进行漏洞验证与权限提升。深入研究操作系统提权技术、横向移动方法。在合法靶场(如HackTheBox, TryHackMe, VulnHub)中不断挑战。

第三阶段:漏洞研究与逆向工程

学习目标: 从“使用工具”到“理解原理”乃至“创造工具”。

实践内容: 学习软件逆向工程基础,使用IDA Pro、Ghidra等工具分析二进制文件。研究常见漏洞的底层成因(如堆栈溢出、格式化字符串漏洞)。开始阅读CVE漏洞公告,并尝试分析漏洞补丁。接触基础的密码学原理及其应用。

第四阶段:专精领域与合规认知

学习目标: 在某个细分领域深化,并建立法律与道德意识。

实践内容: 根据兴趣选择方向深入,如移动安全(Android/iOS应用逆向)、工控安全、云安全(AWS/Azure安全架构)、恶意代码分析等。至关重要的一点是: 必须同步学习网络安全法律法规(如《网络安全法》),明确渗透测试的法律边界,所有实践必须在授权环境中进行。考取CEH、OSCP等权威认证可以系统检验学习成果。

三、心法之要:自学者的核心素养

- 永葆好奇心与探索欲: 安全技术日新月异,真正的驱动力源于对“为什么”和“如何工作”的不懈追问。

- 动手实践高于一切: 网络安全是高度实践性的学科。搭建环境、复现漏洞、编写PoC(概念验证代码)远比阅读理论更为重要。

- 建立系统性思维: 从单一漏洞点,关联到整个攻击链(从信息搜集到权限维持),再上升到企业安全防御体系。

- 坚守道德与法律底线: 技术是双刃剑。自学者必须时刻牢记,技术的提升是为了构建更安全的数字世界,而非破坏它。在未经授权的情况下对任何系统进行测试都是非法行为。

###

从计算机硬件的电流信号,到操作系统内核的复杂调度,再到网络协议中的比特流转,最后到应用层上看似简单的用户交互——网络安全自学者所攀登的,正是这样一座由软硬件交织而成的知识之峰。这条路上没有捷径,它要求持续的投入、大量的实验与深刻的思考。当你能够以建设者的视角洞悉系统的弱点并守护其安全时,你所获得的不仅是高超的技能,更是一份在数字时代至关重要的责任与使命。征程伊始,基石已明,前路虽远,行则必至。

如若转载,请注明出处:http://www.kanyingkeji.com/product/65.html

更新时间:2026-02-24 19:57:46